nginx (движок x) - это открытый обратный прокси-сервер с открытым исходным кодом и почтовый прокси-сервер, а также высокопроизводительный и легкий веб-сервер (HTTP) для Linux, BSD и Windows операционные системы. Он описывается разработчиком как плюс для критически важных сред.

Особенности с первого взгляда

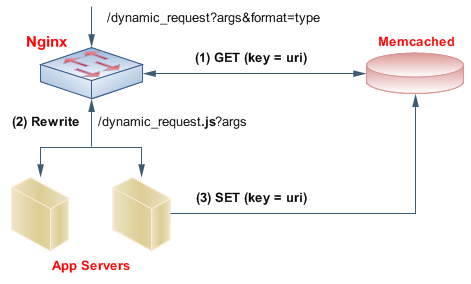

Основные моменты включают ускоренное обратное проксирование с кешированием, ускоренную поддержку с кешированием SCGI, FastCGI, uwsgi и memcached серверов, модульную архитектуру, а также поддержку TLS SNI и SSL.

Почтовый прокси-сервер поддерживает поддержку SSL (Secure Sockets Layer), STLS, STARTTLS зашифрованных протоколов, несколько методов проверки подлинности для IMAP, POP3 и SMTP, перенаправление пользователей на серверы POP3 или IMAP, а также аутентификацию пользователей и перенаправление соединений , Среди других интересных функций можно отметить поддержку kqueue, sendfile, File AIO, DIRECTIO, accept-filters и многое другое.

Он может обрабатывать многочисленные включения SSI одновременно, на одной веб-странице, если они управляются FastCGI или прокси-серверами. Кроме того, часть HTTP-сервера поддерживает проверку HTTP-реферирования, потоки MP4 и FLV, встроенный Perl, ограничение скорости ответа, перенаправление для кодов ошибок 3xx-5xx, а также поддержку конвейерных и поддерживаемых соединений.

Серверы как индексные, так и статические файлы

Программное обеспечение может обслуживать как индексные, так и статические файлы, предоставляет пользователям отказоустойчивость и простоту балансировки нагрузки, различные фильтры, такие как XSLT, gzipping, SSI, преобразование изображений, фрагментированные ответы и диапазоны байтов.

Поскольку он обеспечивает легкую, логичную и гибкую конфигурацию, несколько известных веб-сайтов используют программное обеспечение nginx для предоставления пользователям высококачественной и уникальной информации. Среди них можно упомянуть Wordpress.com, Netflix и FastMail.FM.

Поддерживаемые операционные системы

В настоящий момент nginx успешно протестирован на Linux 2.2-3 (32-разрядная версия), Linux 2.6-3 (64-разрядная версия), FreeBSD 3-10 (32-разрядная версия), FreeBSD 5-10 (64- бит), Solaris 9 (32-разрядная версия), Solaris 10 (32-разрядная и 64-разрядная), AIX 7.1 (PowerPC), HP-UX 11.31 (IA64), Mac OS X (PowerPC и 32-разрядная версия), Windows XP , и Windows Server 2003.

Что нового в этой версии :

- Была выпущена стабильная версия nginx-1.12.0, включающая новые функции и исправления ошибок из 1.11 .x mainline branch - включая поддержку переменных и другие улучшения в поточном модуле, исправления HTTP / 2, поддержку нескольких сертификатов SSL разных типов, улучшенную поддержку динамических модулей и т. д.

Что нового в версии:

- nginx-1.12.0 стабильная версия была выпущена, включая новые функции и исправления ошибок из основного раздела 1.11.x - включая поддержку переменных и другие улучшения в поточном модуле, исправления HTTP / 2, поддержку нескольких сертификатов SSL разных типов, улучшенную поддержку динамических модулей и т. д.

Что нового в версии 1.8.1:

- Безопасность: при обработке ответа DNS-сервера может возникнуть недействительная разметка указателя, если "resolver" была использована директива, позволяющая злоумышленнику, способному подделать UDP-пакеты с DNS-сервера, чтобы вызвать ошибку сегментации в рабочем процессе (CVE-2016-0742).

- Безопасность: при обработке ответа CNAME может возникнуть условие без использования после того, как "резольвер" была использована директива, позволяющая злоумышленнику, способному разрешить разрешение имен, вызвать ошибку сегментации в рабочем процессе или может иметь потенциальное другое влияние (CVE-2016-0746).

- Безопасность: разрешение CNAME было недостаточно ограничено, если "резольвер" была использована директива, позволяющая злоумышленнику, способному вызвать произвольное разрешение имен, вызвать чрезмерное потребление ресурсов в рабочих процессах (CVE-2016-0747).

- Исправление: "proxy_protocol" параметр "прослушивать" директива не работала, если не указана в первом "прослушивании" директива для гнезда для прослушивания.

- Исправление: nginx может не запускаться на некоторых старых версиях Linux; ошибка появилась в 1.7.11.

- Исправление: может произойти сбой сегментации в рабочем процессе, если "try_files" и "псевдоним" директивы были использованы внутри местоположения, заданного регулярным выражением; ошибка появилась в 1.7.1.

- Исправление: "try_files" директива внутри вложенного местоположения, заданная регулярным выражением, работала некорректно, если "псевдоним" директива была использована во внешнем местоположении.

- Исправление: "уже отправленный заголовок" предупреждения могут появляться в журналах при использовании кеша; ошибка появилась в 1.7.5.

- Исправление: в рабочем процессе может возникнуть ошибка сегментации, если на разных виртуальных серверах использовались разные параметры ssl_session_cache.

- Исправление: истекает & quot; директива может не работать при использовании переменных.

- Исправление: если nginx был построен с помощью ngx_http_spdy_module, можно было использовать протокол SPDY, даже если «spdy» параметр "прослушивать" директива не указана.

Что нового в версии 1.8.0:

- Включает в себя множество новых функций от основной линии 1.7.x ветвь - включая метод балансировки хеш-нагрузки, проверку подлинности SSL-сервера, поддержку экспериментальных пулов потоков, proxy_request_buffering и многое другое.

Что нового в версии 1.7.8:

- Изменить: теперь строки заголовка запроса «If-Modified-Since», «If-Range» и т. д. передаются на бэкэнд при кэшировании, если nginx заранее знает, что ответ не будут кэшироваться (например, при использовании proxy_cache_min_uses).

- Изменить: теперь после proxy_cache_lock_timeout nginx отправляет запрос на бэкэнд с отключенным кэшированием; новые директивы & quot; proxy_cache_lock_age "," fastcgi_cache_lock_age "," scgi_cache_lock_age "и" uwsgi_cache_lock_age " укажите время, после которого блокировка будет выпущена, и будет предпринята другая попытка кэширования ответа.

- Изменить: & quot; log_format & quot; директива теперь может использоваться только на уровне http.

- Функция: proxy_ssl_certificate & quot; proxy_ssl_certificate_key "," proxy_ssl_password_file "," uwsgi_ssl_certificate "," uwsgi_ssl_certificate_key "и" uwsgi_ssl_password_file " директивы. Благодаря Петру Сикоре.

- Функция: теперь можно переключиться на именованное местоположение с помощью «X-Accel-Redirect». Благодаря Тошикуни Фукая.

- Функция: теперь & quot; tcp_nodelay & quot; директива работает с соединениями SPDY.

- Функция: новые директивы в сценариях синтаксиса синтаксиса vim. Благодаря Петру Ву.

- Исправление: nginx игнорирует параметр s-maxage & quot; значение в "Cache-Control" строка заголовка ответного ответа. Благодаря Петру Сикоре.

- Исправление: в модуле ngx_http_spdy_module. Благодаря Петру Сикоре.

- Исправление: в файле ssl_password_file & quot; директива при использовании OpenSSL 0.9.8zc, 1.0.0o, 1.0.1j.

- Исправление: оповещения & quot; уже отправленный заголовок & quot; появляется в журналах, если «post_action» была использована директива; ошибка появилась в 1.5.4.

- Исправление: предупреждения & quot; цепь вывода http пуста & quot; может появляться в журналах, если «postpone_output 0» директива была использована с SSI включает.

- Исправление: в "proxy_cache_lock" директива с подзапросами SSI. Благодаря Ичун Чжан.

Что нового в версии 1.6.2:

- Безопасность: можно было повторно использовать сеансы SSL в несвязанных контекстах, если для нескольких «серверов» использовался общий кеш сеанса SSL или один и тот же ключ сеанса сеанса TLS. блоков (CVE-2014-3616). Благодаря Антуану Делиньяту-Лаваду.

- Исправление: запросы могут зависать, если используется преобразователь, и DNS-сервер возвратил неверный ответ; ошибка появилась в 1.5.8.

- Исправление: запросы могут зависать, если используется преобразователь, и тайм-аут произошел во время запроса DNS.

Что нового в версии 1.6.1:

- Безопасность: конвейерные команды не были отброшены после команды STARTTLS в прокси SMTP (CVE-2014-3556); ошибка появилась в 1.5.6. Благодаря Крису Бултону.

- Исправление: переменная $ uri может содержать мусор при возвращении ошибок с кодом 400. Спасибо Сергею Боброву.

- Исправление: в "none" параметра в "smtp_auth" директива; ошибка появилась в 1.5.6. Благодаря Святославу Никольскому.

Что нового в версии 1.6.0:

- Эта стабильная версия включает в себя множество новых функций из ветвей магистрали 1.5.x, включая различные улучшения SSL, поддержку SPDY 3.1, повторную проверку кеша с условными запросами, модуль запроса auth и т. д.

Что нового в версии 1.4.7:

- Безопасность: переполнение буфера памяти может происходить в рабочий процесс при обработке специально созданного запроса ngx_http_spdy_module, что может привести к произвольному выполнению кода (CVE-2014-0133). Благодаря Лукасу Моласу, исследователю Programa STIC, Fundacion д-ру Мануэлю Садоски, Буэнос-Айресу, Аргентина.

- Исправление: в "fastcgi_next_upstream" директивы. Благодаря Лукасу Моласу.

Что нового в версии 1.4.6:

- Исправление: "client_max_body_size" директива не может работать при чтении тела запроса с использованием кодированной передачи передачи; ошибка появилась в 1.3.9. Благодаря Лукасу Моласу.

- Исправление: при проксировании соединений WebSocket может произойти ошибка сегментации в рабочем процессе.

Что нового в версии 1.4.5:

- Исправление: переменная $ ssl_session_id содержит полный сеанс, а не только идентификатор сеанса. Благодаря Ивану Ристику.

- Исправление: клиентские соединения могут быть немедленно закрыты, если используется отложенный прием; ошибка появилась в 1.3.15.

- Исправление: предупреждения & quot; нулевой размер buf в выводе & quot; может появляться в журналах при проксировании; ошибка появилась в 1.3.9.

- Исправление: при использовании ngx_http_spdy_module может произойти ошибка сегментации в рабочем процессе.

- Исправление: проксированные соединения WebSocket могут зависать сразу после рукопожатия, если были использованы методы select, poll или / dev / poll.

- Исправление: при чтении тела запроса клиента в SSL-соединении может произойти тайм-аут с использованием кодированной передачи передачи.

- Исправление: утечка памяти в nginx / Windows.

Что нового в версии 1.4.4:

- В этом выпуске содержится исправление для синтаксического анализа строки запроса уязвимость в nginx 0.8.41 - 1.5.6, обнаруженная Иваном Фратриком из команды Google Security Team (CVE-2013-4547).

Что нового в версии 1.5.0:

- Безопасность: переполнение буфера на основе стека может происходить в рабочем процессе при обработке специально созданного запроса, что может привести к произвольному выполнению кода (CVE-2013-2028); ошибка появилась в 1.3.9. Благодаря Greg MacManus, iSIGHT Partners Labs.

Комментарии не найдены